Création d'une toile de confiance décentralisée avec Astroport.ONE

Dans le monde en constante évolution de la technologie Web3, la création d'une toile de confiance décentralisée entre les machines sur Internet est devenue un enjeu crucial. Astroport.ONE, une plateforme innovante, propose une solution élégante à ce défi en utilisant une combinaison de technologies telles que IPFS, SSH, et PGP. Dans cet article, nous allons explorer en détail la méthode utilisée par les stations Astroport.ONE de UPlanet pour créer cette toile de confiance, ainsi que les avantages qu'elle offre.

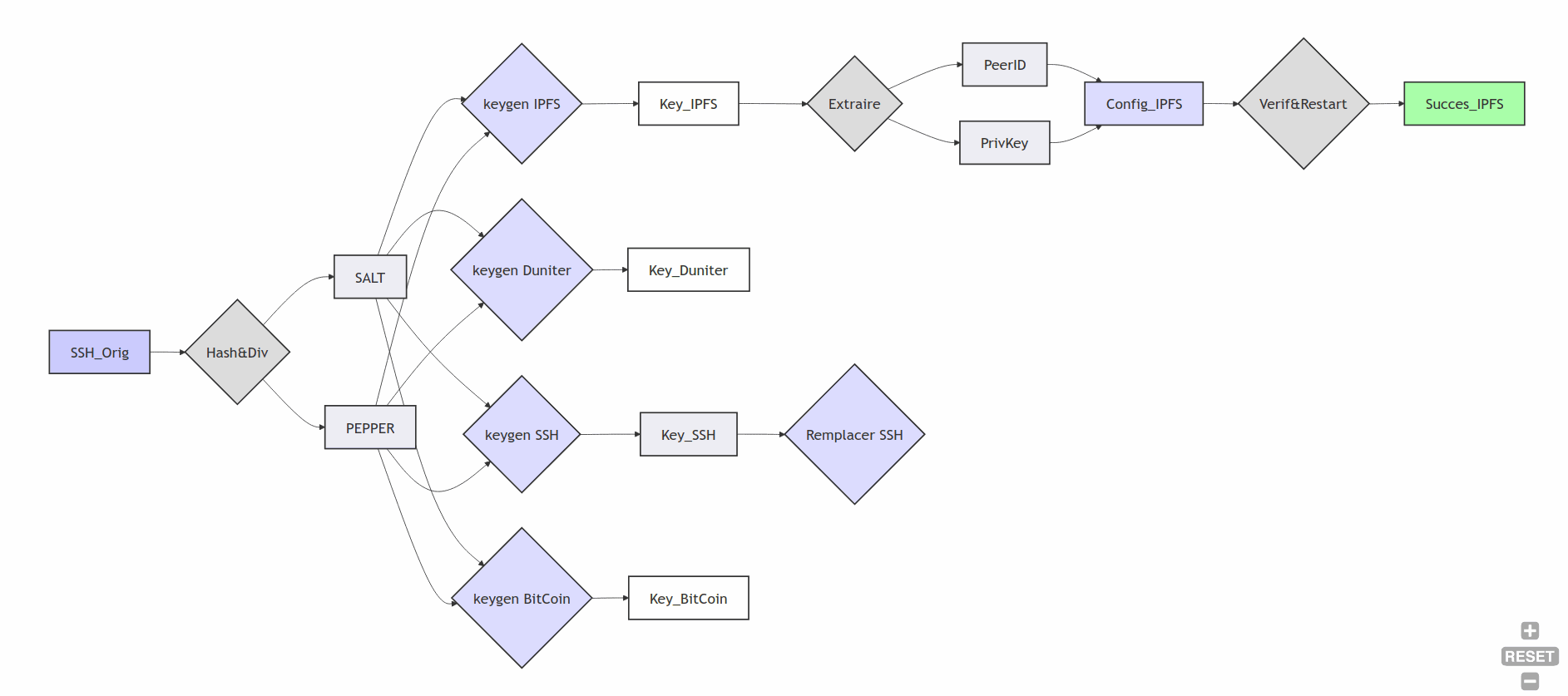

La méthode Astroport.ONE

La méthode utilisée par Astroport.ONE pour créer une toile de confiance décentralisée repose sur un processus de conversion et de liaison des clés cryptographiques. Voici les étapes principales de cette méthode :

Génération de la clé SSH

La première étape consiste à générer une clé SSH Ed25519, qui servira de base pour l’identité de la station Astroport.ONE.Conversion de la clé SSH en clé IPFS

La clé SSH est ensuite convertie en une clé IPFS compatible. Cette conversion permet d'en vérifier la concordance à l’aide du scripttools/ssh_to_g1ipfs.py.Création d’une clé Duniter (G1 Wallet)

À partir de la clé IPFS, une clé Duniter est générée. Cette clé est utilisée pour les interactions avec la blockchain G1.Génération d’une clé Bitcoin (bonus)

Comme fonctionnalité supplémentaire, une clé Bitcoin est également créée à partir des mêmes secrets.Mise à jour de l’identité IPFS

L’identité IPFS du nœud est mise à jour avec la nouvelle clé, assurant ainsi une cohérence entre l’identité SSH et IPFS.Création d’un essaim privé

Lorsqu’au moins trois stations sont prêtes, un essaim privé est créé. Cela implique la génération d’une clé d’essaim partagée et la mise à jour de la liste des nœuds de bootstrap.

Avantages de cette méthode

Cohérence cryptographique

En utilisant une seule source de secrets pour générer toutes les clés, cette méthode assure une cohérence cryptographique à travers différents protocoles et services.Sécurité renforcée

La conversion de clés et la création d’un essaim privé augmentent la sécurité des communications entre les stations Astroport.ONE.Identité unifiée

Cette approche crée une identité unifiée pour chaque station à travers différents services Web3, simplifiant la gestion des identités et renforçant la confiance.Décentralisation

En utilisant IPFS et en créant un essaim privé, cette méthode favorise une architecture décentralisée, réduisant la dépendance aux autorités centrales.Flexibilité

La méthode permet l’intégration de différents services cryptographiques (SSH, IPFS, Duniter, PGP, Bitcoin, ...) sous une seule identité, offrant une grande flexibilité.Automatisation

Le processus est largement automatisé grâce aux scriptstoosl/Ylevel.shetRUNTIME/BLOOM.Me.sh, facilitant la mise en place et la gestion de la toile de confiance

La méthode utilisée par les stations Astroport.ONE de UPlanet pour créer une toile de confiance décentralisée représente une approche innovante et robuste pour établir la confiance dans un environnement Web3. En combinant différentes technologies cryptographiques et en assurant une cohérence entre elles, cette méthode offre une solution sécurisée, flexible et décentralisée pour la gestion des identités et des communications sur Internet.

Étapes pratiques pour la mise en place

- Installer IPFS sur les machines.

- Convertir les clés SSH en clés compatibles IPFS en utilisant la méthode "Ylevel.sh".

- Charger la clé convertie dans le démon IPFS pour lier l'identité à la machine.

- Activer Astroport.ONE pour créer un environnement d'échanges décentralisés sécurisé

Activation des autorisations pour l'accès aux ports relayés par "ipfs p2p"Le script

RUNTIME/DRAGON_p2p_ssh.sh est utilisé pour gérer les autorisations d'accès aux ports relayés par "ipfs p2p", permettant ainsi de contrôler l'accès aux ressources partagées dans le réseau décentraliséCette approche permet de construire une toile de confiance décentralisée entre les machines, assurant l'intégrité et la sécurité des échanges sur Internet sans dépendre d'une autorité centrale. Elle ouvre de nouvelles possibilités dans le domaine de la confiance numérique et pourrait avoir des implications significatives pour l'avenir des réseaux décentralisés et de la gestion des identités en ligne

La distribution automatique des clés publiques dans authorized_keys et le partage de ports TCP à travers un essaim IPFS sécurisé apportent plusieurs avantages pratiques pour l’administration et le partage des ressources de l’essaim :

Simplification de la gestion des accès

La distribution automatique des clés publiques dans authorized_keys élimine le besoin de gérer manuellement les accès SSH pour chaque serveur. Une seule clé peut être utilisée pour accéder à plusieurs serveurs, simplifiant considérablement la gestion des authentifications

Sécurité renforcée

L’authentification par clé SSH est plus sécurisée que l’authentification par mot de passe, car elle repose sur la cryptographie asymétrique.

L’essaim IPFS sécurisé utilise un secret partagé pour protéger les communications entre les pairs, ajoutant une couche de sécurité supplémentaire.

Facilité de déploiement

La configuration automatisée des Cluster IPFS simplifie la mise en place de l’infrastructure distribuée et remplace avantageusement ssh-copy-id .

Partage efficace des ressources

Le partage de ports TCP à travers l’essaim IPFS permet un partage applicatif entre les nœuds du cluster.

Les différents endpoints raccordée à l'essaim privé IPFS utilisent des tunnels SSH pour s'interconnecter.

Scalabilité

- Cette approche permet d’ajouter facilement de nouveaux nœuds à l’essaim, en automatisant le processus d’authentification et de configuration.

Décentralisation

- L’utilisation de SSH et d’IPFS en "Essaim Privé" permet de créer un réseau décentralisé pour le stockage, le partage d'applications IA pour offrir une meilleure résilience et disponibilité des ressources.

Schéma de l'Architecture :

Avantages de cette Approche :

Cohérence cryptographique : Toutes les clés dérivent d'un même ensemble de secrets, ce qui assure un lien fort entre elles.

Sécurité renforcée : Les tunnels SSH au sein d'un essaim IPFS garantissent des communications cryptées. La transmutation des clefs isole les différents usages et les rend moins vulnérables en cas de fuite.

Authentification décentralisée : Les toiles de confiance PGP, SSH et IPFS garantissent l'authenticité des membres du réseau.

Simplification de la gestion : La distribution automatique des clés SSH et la gestion des tunnels IPFS simplifient la maintenance.

Identité unifiée : Une identité forte à travers différents protocoles et services Web3.

Décentralisation : L'utilisation d'IPFS et d'un essaim privé favorise une architecture distribuée.

Flexibilité : L'intégration de différents services (SSH, IPFS, Duniter, Bitcoin) sous une seule identité permet de s'adapter à différents cas d'usage.

Automatisation : Le processus est automatisé grâce aux scripts Ylevel.sh et DRAGON_p2p_ssh.sh, facilitant la mise en place et la gestion de la toile de confiance.

Un pas vers la liberté : Ce système permet de s'affranchir des méthodes traditionnelles et créer un réseau plus robuste et plus indépendant.

Les avantages de la gestion automatique des accès (DRAGON_p2p_ssh.sh) :

Une gestion des clefs simplifiée : La distribution automatique des clés publiques dans authorized_keys élimine la gestion manuelle.

Une sécurité renforcée : L’authentification par clé SSH et un essaim IPFS sécurisé protègent les communications.

Un partage facile : Les ports TCP sont partagés efficacement à travers l'essaim IPFS.

Une architecture décentralisée : L’utilisation de SSH et d’IPFS en "Essaim Privé" permet de créer un réseau résilient.

Une configuration automatisée : Simplifie la mise en place de l’infrastructure distribuée et remplace avantageusement ssh-copy-id.

En résumé, cette approche combine la sécurité de l’authentification par clé SSH avec la flexibilité et la puissance d’un réseau IPFS distribué, offrant une solution robuste et évolutive pour l’administration et le partage des ressources dans un environnement décentralisé.

Comment créer une toile de confiance entre les machines sur internet?

avec PGP, SSH et IPFS